Administration en ligne et fracture numérique : où en sommes-nous ?

En France, les services publics jouent un rôle essentiel : ils sont nécessaires pour assurer l’accès aux droits, entretiennent un lien social de chacun avec l’État, et garantissent une certaine égalité entre les citoyens. Seulement aujourd’hui, 25 % des Français se sentent délaissés par l’administration.

La dématérialisation des services publics est-elle un calvaire pour les personnes les moins connectées ? Ce constat de la Défenseur des droits Claire Hédon, lorsqu’elle prend la parole au micro de France Inter en février 2022, relance le débat. L’administration en ligne a simplifié les démarches, tout en créant des obstacles.

Ce passage au tout-digital présente des bénéfices incontestables en termes de gain de temps, de process et d’accès aux informations.

L’équipement en outils numériques et l’habitude d’utilisation progresse aussi : nous sommes plus équipés en smartphones (84 %) et en tablettes (56 %). Le nombre d’internautes augmente également, avec 85 % des foyers équipés d’internet à domicile.

La gestion des tâches administratives est devenue plus simple au fil des années, à condition bien sûr de savoir comment s’y prendre. En 2019, le rapport intitulé Dématérialisation et inégalités d’accès aux services publics pointait déjà les risques du passage à la gestion 100 % en ligne des 250 démarches existantes. Et malgré les actions entreprises pour y pallier, le nombre d’alertes et de réclamations liées à la dématérialisation ne baisse pas.

En effet, la dématérialisation s’effectue parfois au détriment des personnes ayant peu d’accès aux outils et aux connaissances numériques nécessaires. Que ce soit pour mettre à jour sa situation auprès du service des impôts, faire valoir ses droits auprès de Pôle emploi, ou réclamer sa pension de retraite.

Malheureusement, les personnes qui rencontrent des difficultés importantes sont souvent celles qui ont les plus besoin d’aide :

- les personnes âgées, encore éloignées du numérique ;

- les personnes en situation de handicap (en 2019, seuls 5 % des sites internet publics étaient accessibles) ;

- une partie des jeunes, peu formés à la gestion administrative et pas toujours connectés ;

- les populations isolées, en situation de précarité sociale.

L’administration s’est éloignée de sa population

De nombreux citoyens isolés ne sont pas suffisamment formés ni informés à la transition numérique administrative. Ce qui, au fur et à mesure, les entraîne dans un cercle vicieux. En effet, les services publics ont de plus en plus tendance à fermer leurs antennes locales et à couper, ce faisant, la population d’un contact humain parfois nécessaire pour les accompagner dans l’accomplissement de leurs démarches. Ce qui, en toute logique, déconnecte encore plus les personnes qui n’ont pas encore adopté ces nouvelles pratiques, puisqu’elles ne savent pas à qui s’adresser.

Un inversement des rôles pouvant être problématique

Le sentiment général est que la logique s’inverse. Certaines responsabilités administratives, auparavant assurées par les services publics, ont changé de main. C’est désormais au citoyen de s’adapter aux demandes de l’État et des collectivités en effectuant la plupart des tâches de façon autonome. En outre, pour pallier le recul de l’intervention publique, ce sont souvent des associations et autres collectifs qui prennent le relai pour accompagner la population frappée d’illectronisme et ainsi éloignée des services publics.

La jeunesse n’est pas épargnée par cette fracture numérique

Souvent réputés être des “digital natives”, 1 jeune sur 4 (18-24 ans) déclare pourtant avoir du mal à effectuer ses démarches en ligne. Être autonome pour gérer sa vie administrative exige plusieurs conditions :

- avoir un accès facile à un équipement informatique fonctionnel (ordinateur, imprimante, scanner) ;

- disposer d’une connexion internet suffisante pour interagir avec les sites publics et communiquer des pièces jointes ;

- maîtriser le fonctionnement du web ;

- comprendre ce qui est attendu de l’usager dans le cadre des démarches administratives.

Bien plus connectés en moyenne que leurs aînés, les jeunes peuvent toutefois se retrouver en difficulté face à l’administration en ligne. Nous sommes loin du cliché sur les publics ayant le plus de difficultés avec le numérique. Cette forme d’illectronisme se produit surtout quand les moins de 25 ans ont pour tâche de réaliser leurs démarches en ligne sans leurs parents, et sans bénéficier d’une autre forme d’accompagnement humain.

Pour eux aussi, le lien direct reste bien souvent la solution la plus efficace pour répondre à leurs besoins. Le guichet traditionnel et la consultation téléphonique permettent de vraiment personnaliser la réponse attendue suite à une explication exhaustive de leur situation.

Demandeuse de formation à l’administration numérique, la jeunesse française peut toutefois compter sur des dispositifs ciblés comme la plateforme “un jeune - une solution” : un accompagnement pour bien déclarer son premier logement et se renseigner sur les aides disponibles.

La Défenseure des droits recommande par ailleurs de former les jeunes au “numérique du quotidien” dès le lycée, et de faciliter leurs démarches depuis un point d’entrée unique.

Des solutions existent pour faciliter cette transition

France Services et ses conseillers numériques

La transformation des Maisons des services au public (MSaP) en espaces France Services depuis 2020 par le Ministère de la Cohésion des Territoires vient combler le manque d’interactions interpersonnelles.

Bien que les guichets des services publics comme la CAF ou la Caisse des Retraites continuent de fermer sur tout le territoire, de nouveaux points de contact se créent. Le plus souvent sous forme de “maisons”, parfois de bus itinérants, dédiés à l’accueil physique des usagers.

Leur principal objectif est de permettre d’effectuer des démarches directement sur place, peu importe le service concerné (Justice, Finances Publiques, Protection sociale, Pôle Emploi, etc.). Cette action concrète promet aux Français de pouvoir être aidés par un agent territorial à moins de 30 minutes de chez eux. Il existe à l’heure actuelle près de 3000 points de contact France services dans le pays et 4000 conseillers numériques disponibles pour aider les usagers à devenir autonome dans leurs usages numériques.

Aidants Connect : « faire pour le compte de » en toute sécurité

La devise “faire pour le compte de” affichée sur le site web est on ne peut plus claire : il sera bientôt possible d’accompagner les personnes en difficulté avec le numérique en effectuant des démarches à leur place.

Développé par l’Agence nationale de la cohésion des territoires, Aidants Connect permettra à des aidants habilités (via un dispositif d’identification France Connect) de réaliser des tâches administratives en ligne de manière légale et sécurisée pour le compte de personnes en difficulté avec les outils numériques.

Le milieu associatif prend le relais

Ce report des charges administratives sur l’usager parfois livré à lui-même a poussé des associations à suppléer le service public. C’est le cas par exemple des Astroliens qui fait découvrir le numérique à des personnes âgées fragilisées.

Leur mission : permettre à nos aînés de conserver et regagner de l’autonomie en proposant aux 16-40 ans d’animer des ateliers numériques au sein de la mairie du XIIIè arrondissement de Paris.

N’oublions pas également le rôle joué par une association comme Emmaüs Connect, l’une des premières structures françaises à lutter contre l’exclusion numérique dans le pays. Après un diagnostic numérique, visant à évaluer le niveau de compétences numériques de l’individu, un parcours d’accompagnement sur mesure est défini. Le bénéficiaire se verra également proposer des offres solidaires afin d’accéder à des outils numériques à des prix adaptés aux budgets les plus modestes.

En dehors des villes, c’est l’association Familles Rurales qui prend le relais, en déployant 100 points de médiation numérique dans les territoires ruraux. Leur devise : “Aller là où internet ne parvient pas et rendre autonomes et avertis les laissés pour compte du digital !”.

Conclusion

Favoriser l’inclusion numérique est un véritable enjeu social en France. Malgré des progrès et une volonté politique d’améliorer les choses, la disparition continue des services publics sur une grande partie du territoire semble encore trop précoce pour assurer une transition fluide.

Jeunes, âgés, démunis ou isolés : peu importe sa situation, chaque citoyen devrait pouvoir prétendre à l’égalité concernant l’accès aux démarches administratives et plus largement, aux services publics.

Au vu des récents rapports publiés, les enjeux des années à venir sur l’efficacité de la politique d’inclusion numérique devraient concerner en priorité l’amélioration des procédures dématérialisées. De nombreuses mesures sont proposées dans cette direction, en particulier pour les populations actuellement les plus pénalisées par ces nouveaux usages.

Il semble aussi pertinent de retourner à un fonctionnement laissant la possibilité de choisir son mode d’interaction avec les administrations, qu’il soit physique ou numérique. Ainsi, le service public s’adapte mieux aux besoins et aux réalités des usagers, et non l’inverse. Il s’agit là de revenir aux fondements du service public basé sur de grands principes que sont l’adaptabilité et l’égalité.

Facebook et Google connect : faut-il s'en méfier ?

Pour chaque pan de nos vies, il y a des applications… et toutes demandent la création d’un compte. Pour éviter de perdre ce temps, une solution est souvent proposée à l’utilisateur : se connecter grâce à un compte tiers préexistant.

Vous avez 15 minutes devant vous et vous décidez de faire du shopping sur internet. Vous tombez sur le pantalon de vos rêves mais avant de finaliser l’achat, vous devez vous connecter à votre compte. Le problème ? Vous n’en avez pas et vous n’avez pas le temps ou l’envie de remplir un énième formulaire d’inscription. C’est alors que vous apercevez le bouton «Facebook login» ou «Google Login». Vous sautez sur l’occasion, vous cliquez, vous achetez en quelques minutes, mais quid de vos données ?

Se connecter en deux temps trois mouvements

Nombre de sites web et d’applications mobiles (IOS/Android) proposent d’utiliser un compte tiers (Facebook, Google, Twitter, LinkedIn…) pour s’inscrire. Cette méthode est attractive car elle représente un gain de temps conséquent. Et surtout, c’est simple : pas de formulaire à remplir, pas d’adresse e-mail à authentifier, pas de nouveau mot de passe à créer. En plus de cela, à chaque nouvelle connexion, il suffira de se reconnecter avec le compte utilisé. Avec la multiplication des applications, sites marchands et réseaux, beaucoup optent pour la facilité de connexion offerte par ces fameux boutons Facebook et Google connect.

Dans notre vie numérique, nous choisissons souvent de prendre des raccourcis. Qui n’a jamais choisi un mot de passe simple comme «1234» ? Qui n’a jamais sauté la lecture des CGU (conditions d’utilisations) ? Il faut dire qu’il serait plus agréable de lire l’intégralité de Guerre et Paix… Mais force est de constater que la sécurité passe parfois après le gain de temps. Dans ce contexte, la connexion via un compte tiers est une pratique bien établie et pourtant, peu sont celles et ceux qui en connaissent les conséquences.

Quels avantages pour le site ou l’application ? En plus d’authentifier rapidement votre connexion à la plateforme, ce système lui permet de mieux vous connaître. En utilisant un compte tiers, vous acceptez de partager certaines des données qui y sont rattachées. Ainsi, le site remplit des objectifs commerciaux et marketing, et sera en mesure de vous proposer des offres plus pertinentes, ou bien encore de vous envoyer un message pour vous souhaiter un joyeux anniversaire.

C’est donc d’abord une pêche aux informations ! Mais pas de panique, pour chaque plateforme, vous gardez le contrôle sur les données que vous partagez. Pour Facebook, par exemple, vous pouvez [consulter depuis votre compte personnel] (https://www.facebook.com/settings?tab=applications)1 les informations que vous partagez actuellement avec des applications, et choisir de leur interdire l’accès aux données non nécessaires à leur fonctionnement.

En résumé, les plateformes obtiennent de nouveaux utilisateurs vérifiés sans avoir à sécuriser leurs données de connexion, tout en collectant des données personnelles utiles à leurs objectifs marketing et commerciaux. De votre côté, en plus d’une connexion facile, vous évitez d’apprendre un nouveau mot de passe.

Une connexion sécurisée avec de rares risques

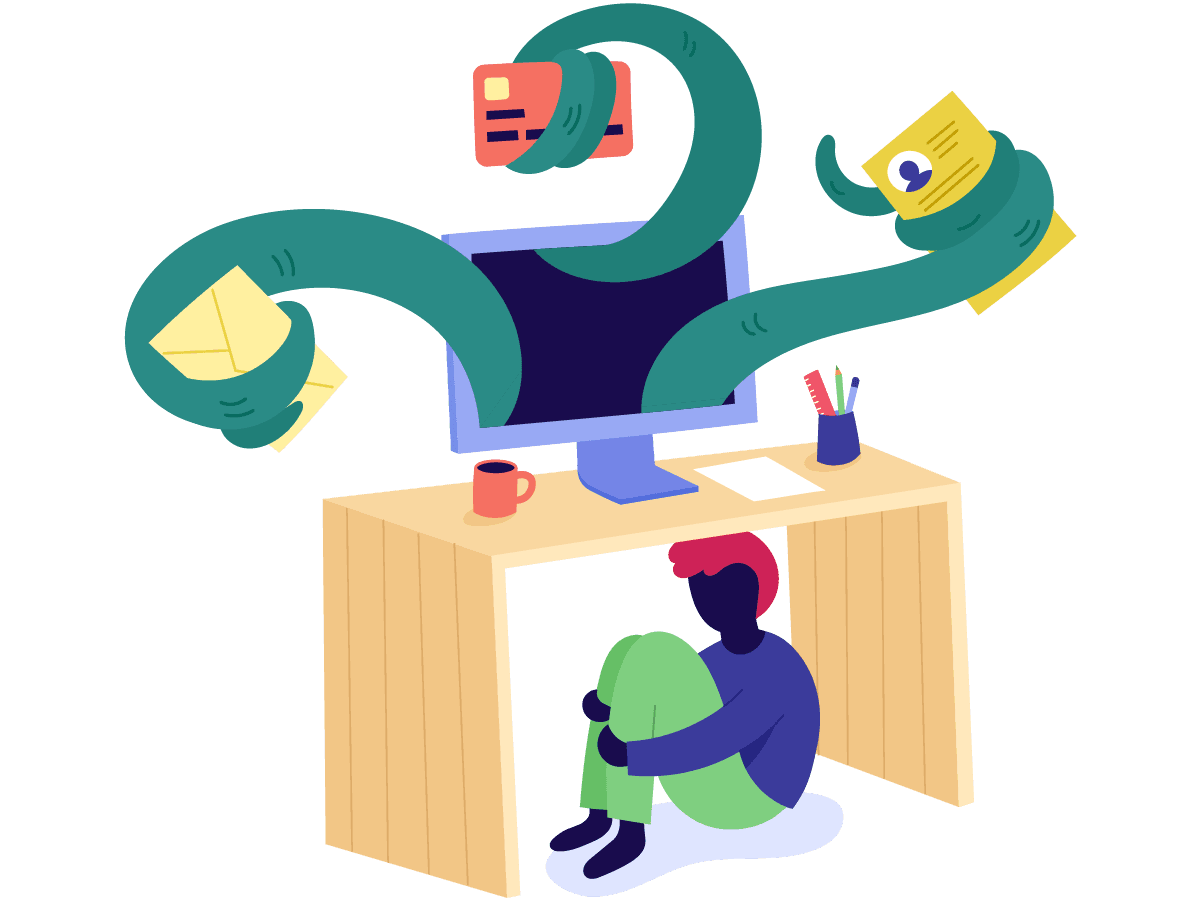

Les limites de cette pratique se situent évidemment au niveau des données que l’on accepte de laisser circuler d’un compte à un autre. Si plusieurs applications sont liées à votre compte Facebook, le jour où la plateforme subit une faille de sécurité, les pirates auront accès à vos données. Heureusement, c’est extrêmement rare !

Mais c’est arrivé : en 2018, Facebook annonçait une brèche dans sa sécurité : des pirates auraient eu accès aux comptes de 50 millions d’utilisateurs. Le même réseau social ajoutait dans la foulée [n’avoir trouvé aucun indice qui puisse attester que les pirates aient eu accès aux comptes externes] (https://bit.ly/3jJaXpY)2. Néanmoins, [un article publié par l’informaticien Jason Polakis en août 2018] (https://www.cs.uic.edu/~polakis/papers/sso-usenix18.pdf)3 a analysé les différentes façons dont les pirates pourraient exploiter «Login With Facebook» , ainsi que d’autres types de connexions (par exemple, se connecter avec Google). Dans des expériences contrôlées, les auteurs de l’article ont pu :

- Accéder au compte Uber d’une cible, suivre ses trajets en temps réel et même donner un pourboire au chauffeur.

- Envoyer et recevoir des messages sur le compte Tinder d’une cible.

- Se connecter à certains comptes pourtant non associés au Facebook connect, simplement en utilisant la même adresse e-mail que celle associée à leur compte Facebook. Pour éliminer ce risque et dans ce cas très précis, les auteurs conseillent d’utiliser une adresse e-mail liée à aucun autre compte pour l’inscription à Facebook.

Alors finalement, faut-il laisser ses codes et ses informations dans les mains d’un géant tel que Facebook ? Il semble dangereux de connecter toutes vos applications à un même compte car vous mettez tous vos oeufs dans le même panier. Si Facebook est victime d’une cyberattaque, toutes les données de vos services liés sont susceptibles d’être exposées ! Ne vaut-il pas mieux prendre le temps de créer un compte ex nihilo sur une application que l’on utilisera peut-être ponctuellement ?

Même si cela peut paraître contre intuitif, la réponse est non. Il vaut mieux laisser ses informations à un géant capable de financer sa cybersécurité plutôt qu’à une application inexpérimentée insouciante des dangers du piratage. En outre, vous restez libres de révoquer l’accès de vos services liés à tout moment, et vous évitez d’avoir à créer un nouveau mot de passe, potentiellement peu sécurisé.

Une alternative à la méthode «Facebook Login»

Il se peut que vous n’ayez pas la possibilité de lier vos applications à vos comptes Facebook ou Google, ou bien tout simplement que vous préfériez créer un compte unique par service. Aucun problème mais il sera nécessaire de sécuriser au maximum votre connexion : préférez un mot de passe complexe et différent pour chaque compte. Si multiplier vos mots de passe vous fait peur, vous pouvez utiliser un gestionnaire de mots de passe. Ces logiciels enregistrent de manière sécurisée vos données de connexion mais aussi vos informations personnelles sur vos supports numériques. Il reste que cela revient à mettre ses œufs dans le même panier. Dès lors, pourquoi utiliser ces logiciels au lieu de s’inscrire via Facebook, Google ou LinkedIn ? Les gestionnaires de mot de passe sont conçus pour séparer chacun de votre compte même s’ils sont centralisés. Autrement dit, dans l’hypothèse où l’un de vos comptes est piraté, vos autres comptes ne seraient pas liés et donc pas touchés par ce premier piratage.

Finalement, avoir des données sur internet n’est pas un risque en soi. Il faut en avoir conscience et savoir comment les protéger. Alors n’hésitez pas à utiliser un gestionnaire de mots de passe comme [Keepass] (https://keepass.fr/)4. Pourquoi celui-ci ? Tout simplement parce qu’il est [certifié par l’Autorité nationale de sécurité informatique] (https://www.ssi.gouv.fr/entreprise/certification_cspn/keepass-version-2-10-portable/)5 et qu’il est régulièrement mis à jour.

Un autre outil incontournable : la double identification. Aujourd’hui, nombreux sont les services qui proposent une connexion en deux étapes. Autrement dit, pour vous connecter, vous devrez montrer au moins deux preuves d’identité distinctes comme un mot de passe et un code reçu sur votre mobile ou votre adresse e-mail. Vous l’aurez compris, cette méthode renforce d’une étape la sécurité de vos comptes.

En guise de conclusion, retenez les conseils suivants :

- utilisez des mots de passe complexes et différents pour chacun de vos comptes

- ayez recours à la double identification quand c’est possible

- vous pouvez utiliser «Facebook Login» mais ne négligez pas les deux points précédents.

1 [Facebook : vérifiez quelles sont les applications associées à votre compte] (https://www.facebook.com/settings?tab=applications)

2 [Mise à jour des connexions Facebook] (https://bit.ly/3jJaXpY)

3 [O Single Sign-Off, Where Art Thou?] (https://keepass.fr/), The Advance Computing System Association

4 [Keepass] (https://keepass.fr/), sur Keepass

5 [Site de l’Anssi] (https://www.ssi.gouv.fr/entreprise/certification_cspn/keepass-version-2-10-portable/), sur Anssi

Peut-on disparaître d'internet ?

70 % des Français sont inquiets de l’utilisation des informations accessibles en ligne à leur sujet. Ces craintes concernent aussi bien la sécurité des données personnelles que la manière dont elles sont traitées et diffusées par les entreprises.

Avons-nous vraiment conscience de tout ce que nous partageons sur Internet ? À propos de notre vie, celle de nos proches, nos habitudes et comportements, ou encore nos secrets ?

La moindre utilisation de nos applications et des navigateurs laisse une trace. Dans un cookie, un formulaire, ou lors d’une inscription à un site web. Difficile toutefois de mesurer la quantité de données personnelles en circulation.

Ce phénomène, ainsi que les multiples scandales directement liés à un manque de protection de la vie privée en ligne, préoccupent de plus en plus. À juste titre, puisque notre e-réputation est désormais cruciale.

Pourquoi contrôler sa réputation digitale ?

Une question d’employabilité

LinkedIn, Twitter et Google ont transformé les méthodes de recrutement. Le sourcing des candidats et les vérifications des Ressources Humaines permettent en quelques minutes de se faire un avis sur un profil.

8 employeurs sur 10 effectuent une simple recherche en ligne pour consulter les réseaux sociaux d’un candidat à un poste. Certains recruteurs ne prennent même pas la peine d’aller plus loin, en excluant des profils dès cette étape de vérification. Une étude réalisée par Harris Poll pour CareerBuilder a recensé les comportements discriminants selon les ressources humaines :

- Publication de contenu inapproprié ou provoquant ;

- mention explicite d’alcool et de drogues ;

- contenu haineux, racistes, sexistes ou prosélytisme ;

- critiques publiées à propos d’un employeur ou d’un collègue ;

- mensonge concernant les diplômes et qualifications.

Éviter le Doxing et le harcèlement

Il arrive malheureusement que certaines archives soient utilisées à des fins malveillantes. Le doxing (abréviation de « dropping box ») consiste à trouver et diffuser un maximum d’informations relevant de la sphère privée (téléphone, adresse, données financières, photos embarrassantes, etc.).

Le malfaiteur publie intentionnellement des informations personnelles, avec pour motif l’envie de se venger, d’intimider la victime ou de nuire à sa réputation.

Quelques conseils pour maîtriser sa présence en ligne

1. Lister les bases de données personnelles

L’étape la plus simple consiste premièrement à saisir votre nom sur Google. Vous aurez ainsi accès à toutes les données personnelles « facilement » visibles vous concernant. Si certaines publications vous paraissent gênantes, vous pourrez demander leur retrait.

Faites également une liste de tous les réseaux sociaux sur lesquels vous avez créé un profil, même si cela fait des années que vous avez cessé de vous y connecter.

Ressource : Comment récupérer ses données personnelles collectées par les réseaux sociaux ?

2. Appliquer les bonnes pratiques de sécurité et de confidentialité

L’antivirus n’est pas toujours la solution la plus efficace pour vous protéger d’éventuelles fuites de données (parfois dûes à un piratage). Voici quelques réflexes simples à mettre en place :

- utiliser des pseudos différents (au lieu de votre nom) et des mots de passe complexes sur ses différents comptes ;

- créer plusieurs adresses e-mail selon l’utilisation escomptée (correspondance personnelle, professionnelle, souscriptions à des services en ligne/réseaux sociaux/applications) ;

- renforcer ses paramètres de confidentialité, accessibles depuis vos comptes ;

- lire les conditions générales avant toute inscription, pour éviter de donner certaines autorisations trop intrusives ;

Outil : JustGetMyData permet en quelques clics d’accéder aux informations personnelles collectées par les entreprises.

3. Bénéficier de son droit à l’effacement

Une légende urbaine raconte qu’un contenu, dès l’instant où il est publié sur internet, n’est plus privé. Mais bien que la donnée soit considérée comme « faisant partie de l’espace public » (une photo sur les réseaux sociaux, un post sur un blog personnel), elle appartient toujours à son auteur.

Nous avons donc le droit de demander la suppression de données à caractère personnel. Que ce soit pour retirer une photo de jeunesse sur Facebook, un tweet gênant, ou pour demander l’effacement d’informations privées.

Le Règlement Général sur la Protection des Données (RGPD) en place depuis 2016 permet de demander l’effacement de données diffusées sur internet. Ce règlement est applicable dans toute l’Union européenne.

Plusieurs situations permettent de faire appel au droit d’effacement auprès de l’organisme détenteur de ces données :

- la personne était mineure au moment de la collecte de donnée ;

- choix de retirer son consentement à l’utilisation de ses données personnelles ;

- une utilisation illicite est constatée (suite à un piratage par exemple) ;

- les données ne sont plus utiles.

Toutefois, il y a des limites. Certaines obligations légales, comme le droit à la liberté d’expression ou l’intérêt public, donnent le droit aux organismes de ne pas recourir à ce type de demande.

Pour demander la suppression de certaines informations, un e-mail (ou un courrier) au gestionnaire du site web ou au service client peut suffire. Il convient de donner quelques informations de base : numéro client, identifiants et pièces d’identité dans certains cas.

Une fonctionnalité de suppression est parfois proposée dans les réglages de confidentialité du site web ou de l’application qui collecte vos données.

Quels sont les recours en cas d’abus ?

Dans le cas où vous jugez que vos données sont utilisées à des fins malveillantes ou contraires au droit, il est possible de porter plainte ou de faire un signalement auprès d’instances spécialisées comme la CNIL. Les affaires de ce genre portées en justice sont souvent compliquées, surtout lorsque le contenu devient viral.

Le procédé est le même si une demande de suppression n’est pas traitée sous 1 mois (vous ne recevez aucune réponse suite à votre e-mail ou votre courrier) ou refusée.

Modèle de lettre : saisine de la Cnil pour une suppression de données personnelles sur Quechoisir.org

Est-il possible (ou souhaitable) de disparaître d’internet ?

La suppression complète des données personnelles semble utopique. En effet, le renoncement à toute activité virtuelle n’est pas envisageable pour la grande majorité d’entre nous.

Certaines agences de « nettoyage » de réputation en ligne répondent toutefois à une demande croissante de régulation. Voici quelques exemples de services proposés :

- suppression d’avis négatifs ou diffamatoires ;

- déréférencement de contenu sur Google ;

- suppression de contenu intime ;

- gestion d’e-réputation ;

- effacement de données personnelles.

Une solution qui a un prix : entre 3 000 et 15 000 € en moyenne. Toutefois, cela ne garantit en rien que toute mention négative ou gênante soit définitivement supprimée du web. En conclusion : mieux vaut prévenir que guérir !

Partager sur :