Peut-on disparaître d'internet ?

70 % des Français sont inquiets de l’utilisation des informations accessibles en ligne à leur sujet. Ces craintes concernent aussi bien la sécurité des données personnelles que la manière dont elles sont traitées et diffusées par les entreprises.

Avons-nous vraiment conscience de tout ce que nous partageons sur Internet ? À propos de notre vie, celle de nos proches, nos habitudes et comportements, ou encore nos secrets ?

La moindre utilisation de nos applications et des navigateurs laisse une trace. Dans un cookie, un formulaire, ou lors d’une inscription à un site web. Difficile toutefois de mesurer la quantité de données personnelles en circulation.

Ce phénomène, ainsi que les multiples scandales directement liés à un manque de protection de la vie privée en ligne, préoccupent de plus en plus. À juste titre, puisque notre e-réputation est désormais cruciale.

Pourquoi contrôler sa réputation digitale ?

Une question d’employabilité

LinkedIn, Twitter et Google ont transformé les méthodes de recrutement. Le sourcing des candidats et les vérifications des Ressources Humaines permettent en quelques minutes de se faire un avis sur un profil.

8 employeurs sur 10 effectuent une simple recherche en ligne pour consulter les réseaux sociaux d’un candidat à un poste. Certains recruteurs ne prennent même pas la peine d’aller plus loin, en excluant des profils dès cette étape de vérification. Une étude réalisée par Harris Poll pour CareerBuilder a recensé les comportements discriminants selon les ressources humaines :

- Publication de contenu inapproprié ou provoquant ;

- mention explicite d’alcool et de drogues ;

- contenu haineux, racistes, sexistes ou prosélytisme ;

- critiques publiées à propos d’un employeur ou d’un collègue ;

- mensonge concernant les diplômes et qualifications.

Éviter le Doxing et le harcèlement

Il arrive malheureusement que certaines archives soient utilisées à des fins malveillantes. Le doxing (abréviation de « dropping box ») consiste à trouver et diffuser un maximum d’informations relevant de la sphère privée (téléphone, adresse, données financières, photos embarrassantes, etc.).

Le malfaiteur publie intentionnellement des informations personnelles, avec pour motif l’envie de se venger, d’intimider la victime ou de nuire à sa réputation.

Quelques conseils pour maîtriser sa présence en ligne

1. Lister les bases de données personnelles

L’étape la plus simple consiste premièrement à saisir votre nom sur Google. Vous aurez ainsi accès à toutes les données personnelles « facilement » visibles vous concernant. Si certaines publications vous paraissent gênantes, vous pourrez demander leur retrait.

Faites également une liste de tous les réseaux sociaux sur lesquels vous avez créé un profil, même si cela fait des années que vous avez cessé de vous y connecter.

Ressource : Comment récupérer ses données personnelles collectées par les réseaux sociaux ?

2. Appliquer les bonnes pratiques de sécurité et de confidentialité

L’antivirus n’est pas toujours la solution la plus efficace pour vous protéger d’éventuelles fuites de données (parfois dûes à un piratage). Voici quelques réflexes simples à mettre en place :

- utiliser des pseudos différents (au lieu de votre nom) et des mots de passe complexes sur ses différents comptes ;

- créer plusieurs adresses e-mail selon l’utilisation escomptée (correspondance personnelle, professionnelle, souscriptions à des services en ligne/réseaux sociaux/applications) ;

- renforcer ses paramètres de confidentialité, accessibles depuis vos comptes ;

- lire les conditions générales avant toute inscription, pour éviter de donner certaines autorisations trop intrusives ;

Outil : JustGetMyData permet en quelques clics d’accéder aux informations personnelles collectées par les entreprises.

3. Bénéficier de son droit à l’effacement

Une légende urbaine raconte qu’un contenu, dès l’instant où il est publié sur internet, n’est plus privé. Mais bien que la donnée soit considérée comme « faisant partie de l’espace public » (une photo sur les réseaux sociaux, un post sur un blog personnel), elle appartient toujours à son auteur.

Nous avons donc le droit de demander la suppression de données à caractère personnel. Que ce soit pour retirer une photo de jeunesse sur Facebook, un tweet gênant, ou pour demander l’effacement d’informations privées.

Le Règlement Général sur la Protection des Données (RGPD) en place depuis 2016 permet de demander l’effacement de données diffusées sur internet. Ce règlement est applicable dans toute l’Union européenne.

Plusieurs situations permettent de faire appel au droit d’effacement auprès de l’organisme détenteur de ces données :

- la personne était mineure au moment de la collecte de donnée ;

- choix de retirer son consentement à l’utilisation de ses données personnelles ;

- une utilisation illicite est constatée (suite à un piratage par exemple) ;

- les données ne sont plus utiles.

Toutefois, il y a des limites. Certaines obligations légales, comme le droit à la liberté d’expression ou l’intérêt public, donnent le droit aux organismes de ne pas recourir à ce type de demande.

Pour demander la suppression de certaines informations, un e-mail (ou un courrier) au gestionnaire du site web ou au service client peut suffire. Il convient de donner quelques informations de base : numéro client, identifiants et pièces d’identité dans certains cas.

Une fonctionnalité de suppression est parfois proposée dans les réglages de confidentialité du site web ou de l’application qui collecte vos données.

Quels sont les recours en cas d’abus ?

Dans le cas où vous jugez que vos données sont utilisées à des fins malveillantes ou contraires au droit, il est possible de porter plainte ou de faire un signalement auprès d’instances spécialisées comme la CNIL. Les affaires de ce genre portées en justice sont souvent compliquées, surtout lorsque le contenu devient viral.

Le procédé est le même si une demande de suppression n’est pas traitée sous 1 mois (vous ne recevez aucune réponse suite à votre e-mail ou votre courrier) ou refusée.

Modèle de lettre : saisine de la Cnil pour une suppression de données personnelles sur Quechoisir.org

Est-il possible (ou souhaitable) de disparaître d’internet ?

La suppression complète des données personnelles semble utopique. En effet, le renoncement à toute activité virtuelle n’est pas envisageable pour la grande majorité d’entre nous.

Certaines agences de « nettoyage » de réputation en ligne répondent toutefois à une demande croissante de régulation. Voici quelques exemples de services proposés :

- suppression d’avis négatifs ou diffamatoires ;

- déréférencement de contenu sur Google ;

- suppression de contenu intime ;

- gestion d’e-réputation ;

- effacement de données personnelles.

Une solution qui a un prix : entre 3 000 et 15 000 € en moyenne. Toutefois, cela ne garantit en rien que toute mention négative ou gênante soit définitivement supprimée du web. En conclusion : mieux vaut prévenir que guérir !

Comment les données sont-elles stockées dans le cloud ?

Stocker vos données personnelles ou professionnelles en ligne revêt de nombreux avantages, dont la possibilité de disposer et d’utiliser ces données depuis n’importe quel ordinateur relié à Internet ou depuis votre smartphone. Mais à mesure que le stockage en ligne devient plus courant, la sécurité des données est une préoccupation croissante.

Le Cloud, c’est quoi ?

Le cloud désigne le stockage des données dans un emplacement accessible depuis Internet. Carnet d’adresses, agenda, emails, tâches à effectuer, mots de passe, photos et vidéos… Aujourd’hui, tout est fait pour permettre une telle sauvegarde le plus simplement du monde. Google Drive, Microsoft OneDrive, Dropbox, Box, Amazon Drive, pCloud… Nombreux sont les particuliers et les entreprises à avoir recours à ces services.

Pourquoi se méfier du cloud ?

À partir du moment où une donnée est stockée sur un espace accessible depuis Internet, il est toujours possible qu’une personne malveillante accède à vos fichiers.

Dans une telle hypothèse, c’est toute votre vie qui peut se retrouver exposée… Le calcul est simple : plus on copie les données à des endroits différents, plus il existe de chances qu’elles se retrouvent entre de mauvaises mains. Outre les intrusions directement sur les serveurs, il suffit au pirate de récupérer les adresses mail et les mots de passe associés, d’où l’importance d’en changer régulièrement et d’opter pour une combinaison complexe. Et, bien sûr, si un utilisateur perd le mot de passe, les données sont irrécupérables.

Comment se protéger ?

Le plus sûr reste encore de ne pas stocker de données dans le Cloud (surtout les données sensibles – codes de carte bleue, photographies privées…).

À noter :

Certains téléphones activent automatiquement une synchronisation avec un service de Cloud. Ces services peuvent être désactivés :

- Android : en vous rendant dans les paramètres de votre téléphone puis dans le menu “Comptes” et enfin “Google”.

- iOS : en vous rendant dans les réglages de votre téléphone puis en sélectionnant le menu “iCloud”.

Si vous souhaitez tout de même bénéficier de telles fonctionnalités, plusieurs règles doivent être suivies :

- chiffrez vos données avant de les placer dans le Cloud. Le chiffrement assure que personne (sauf vous) ne sera capable de lire ces données ;

- utilisez un mot de passe fort sur les services que vous utilisez ;

- ne stockez aucune donnée sensible ;

- apprenez à connaître les services que vous utilisez. Renseignez-vous, lisez avis et commentaires avant de choisir un service.

Pourquoi vos données intéressent tout le monde ?

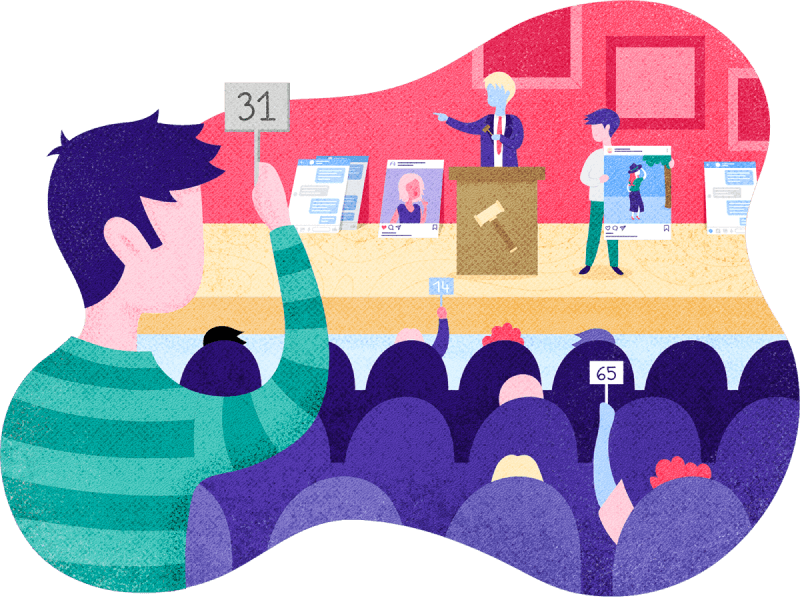

La captation des données est une véritable mine d’or pour les acteurs qui les exploitent, Google et Facebook en tête. Les géants d’internet tirent profit des informations personnelles de leurs utilisateurs en les revendant à des entreprises qui les utilisent pour faire de la publicité ciblée, des études de consommateurs, etc.

Pour imprimer, c’est ici !

Si c’est gratuit, c’est vous le produit !

Chaque jour, vos connexions sur Internet laissent une multitude de traces sur les serveurs. Ces traces, ce sont vos données personnelles (noms, âge, taille, photographies, numéros de cartes bancaires…) ou encore des données liées à votre utilisation des réseaux (dates et heures de connexions, déplacements, achats effectués, sites consultés…). Toutes ces data peuvent être croisées pour révéler davantage d’informations sur vous.

Le but ? Faire du sur-mesure : en personnalisant votre expérience utilisateur, en adaptant les messages publicitaires à vos habitudes, ect. C’est cette personnalisation extrême des publicités qui permet l’augmentation des actes d’achat. Autrement dit, ce sont les informations que vous produisez en surfant sur le web qui permettent de rendre les stratégies marketing plus efficaces.

C’est la vente de ces données personnelles qui permet à ces services d’être gratuits, et qui justifie les valorisations boursières colossales des grands réseaux sociaux.

Partager sur :